NPS(ネットワークポリシーサーバー)の設定をしていきたいと思います。用途はdot1x認証のRADIUSサーバ用です。今回はPEAPで設定しようと思います。

まだインストールがお済でない方は下記のリンクからどうぞ!

NPS(ネットワークポリシーサーバー)のインストールはこちら

また今回はActive Directory のグループ「Group_1」のユーザ「user_1」を認証する体で行いますので「Active Directory のユーザとコンピュータ」でグループとユーザを作成しておいてください。

ユーザー作成とグループ作成は下記でまとめています。

Active Directory ユーザー作成とグループ作成の記事はこちら

サーバ証明書も必要になりますので、Active Directory 証明書サービスの設定も行っておいてください。

証明書サービスの設定がまだの方は下記のリンクからどうぞ!

Active Directory 証明書サービスの設定はこちら

少し長くなりますが、やる事は下記です。

- RADIUSクライアントの設定(スイッチの登録になります)

- ネットワークポリシーの設定(どういうポリシーにするのか設定します)

1.RADIUSクライアントの設定

実際にサーバとやり取りをするのはここで登録するスイッチになります。実際通信したいPCとはやり取りしないという事です。では設定をしていきます。

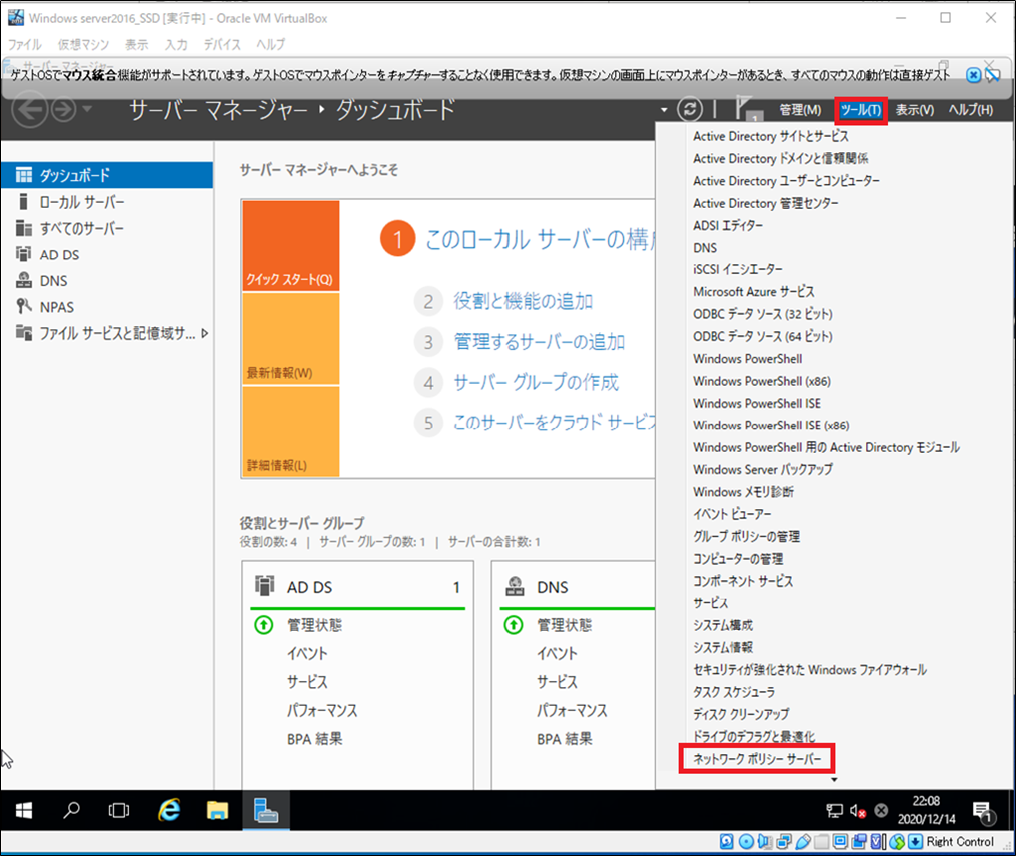

サーバーマネージャーから「ツール」→「ネットワークポリシーサーバー」をクリックしネットワークポリシーサーバーを立ち上げます。

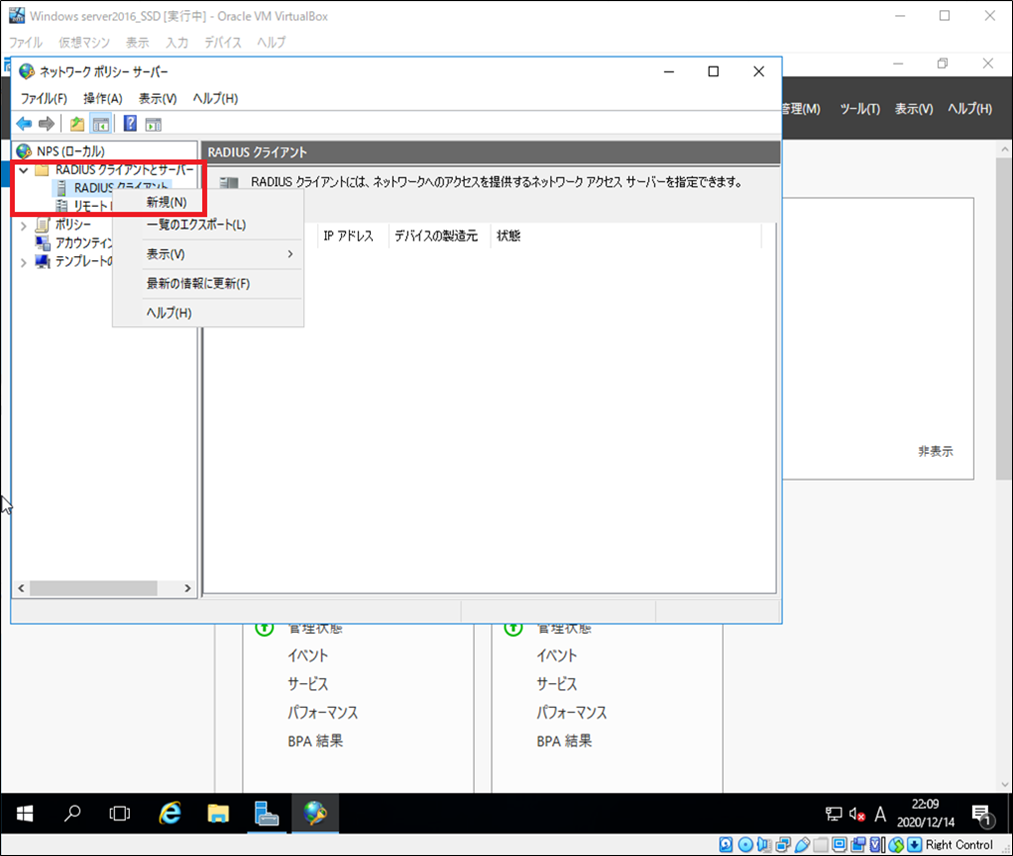

「RADIUSクライアントとサーバー」→「RADIUSクライアント」を右クリックして「新規(N)」をクリックします。

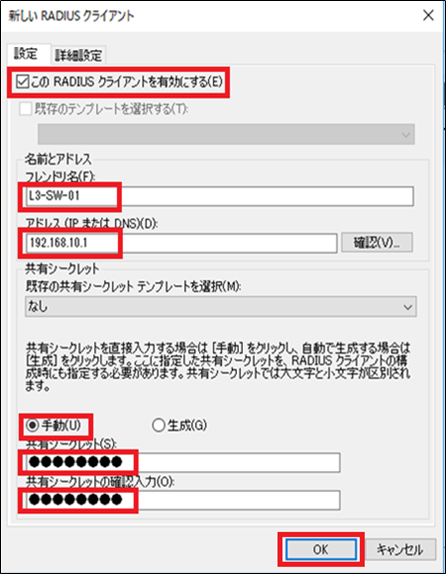

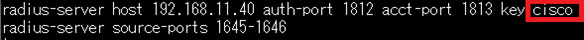

※補足 「共有シークレット」はスイッチのRADIUSサーバで設定したキーです。今回はシスコのスイッチで設定しています。上記の「cisco」になります。

- 「このRADIUSクライアントを有効にする」にチェックをいれます。

- 「フレンドリ名」に好きな名前を入力します。

- 「アドレス」にスイッチのIPアドレスを入力します。

- 「手動」にチェックをいれます。

- 「共有シークレット」にシークレットキーを入力します。今回は「cisco」

- 「共有シークレットの確認にシークレットキーを入力します。今回は「cisco」

上記を記入して「OK」をクリックして登録します。これで一つ目の設定RADIUSクライアントの設定は完了です。

2.ネットワークポリシーの設定

次にネットワークポリシーの設定を行います。次の3つの設定を行います

- 条件の設定

- 認証方法の設定

- 設定の構成

まずはポリシーを作成します。

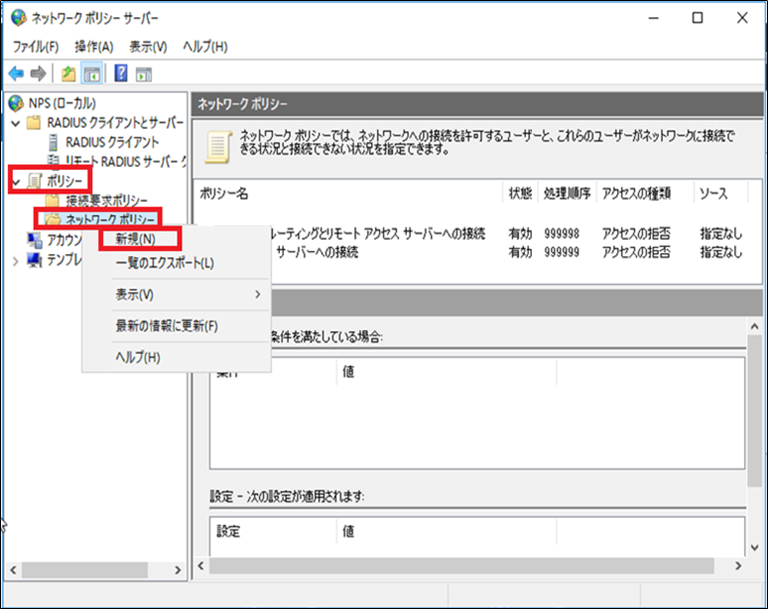

「「ポリシー」→「ネットワークポリシー」を右クリックし「新規(N)」をクリックします。

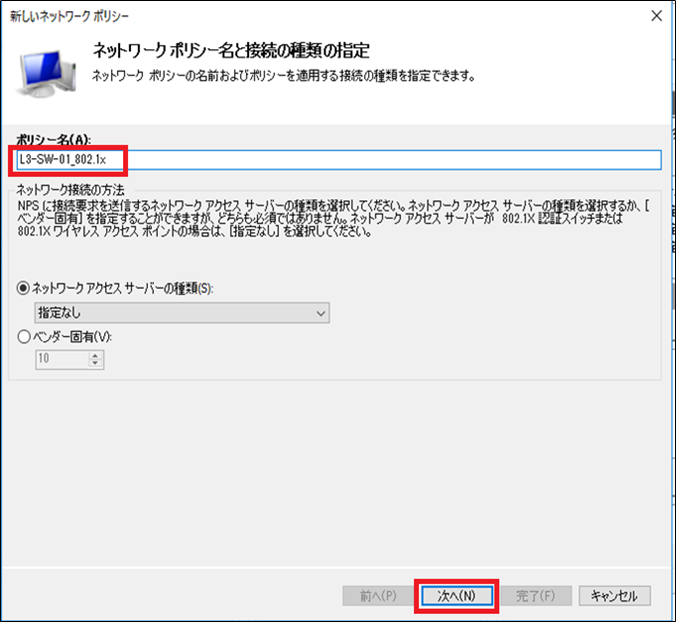

「ポリシー名(A)」にポリシーの名前を入力し、「次へ(N)」をクリックします。

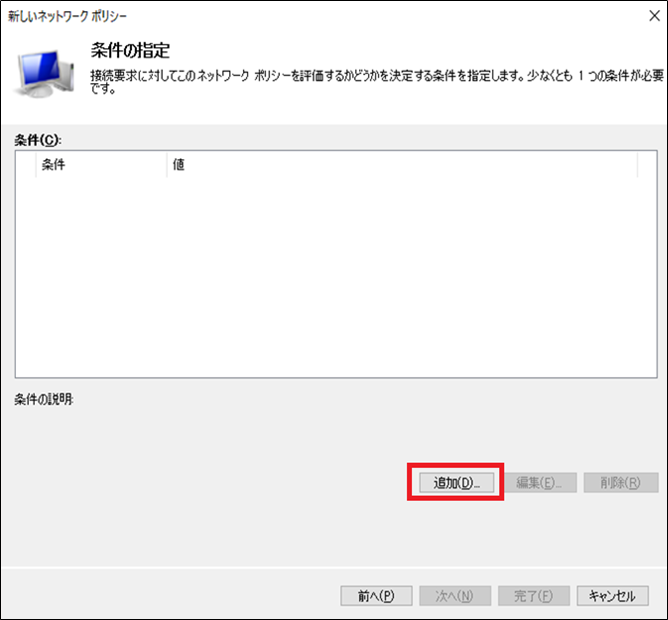

1、条件の設定

設定の構成は下記の2つを設定します

- NASポートの種類

- Windowsグループ

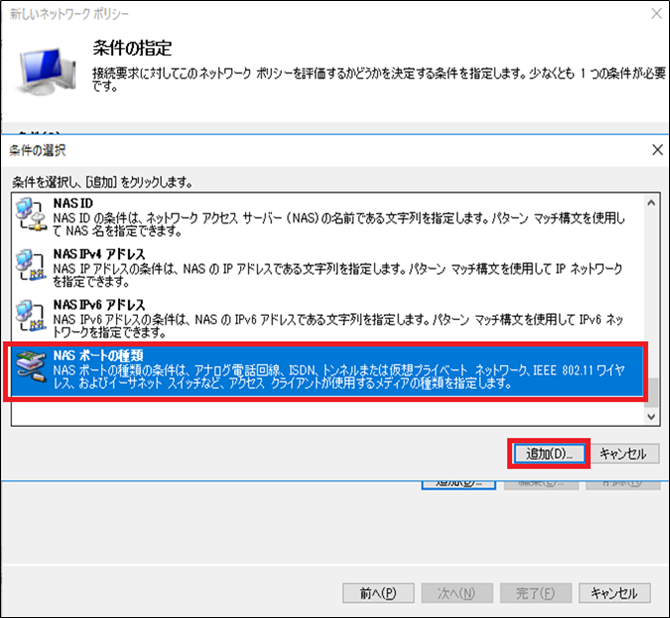

1-1.条件の設定(NASポートの種類)

「追加(D)」をクリックします。

「NASポートの種類」を選択して「追加(D)」をクリックします。

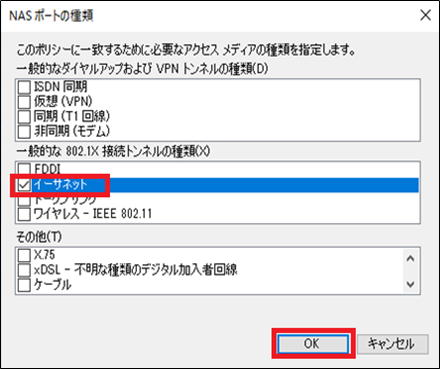

「イーサネット」にチェックを入れて「OK」をクリックします。

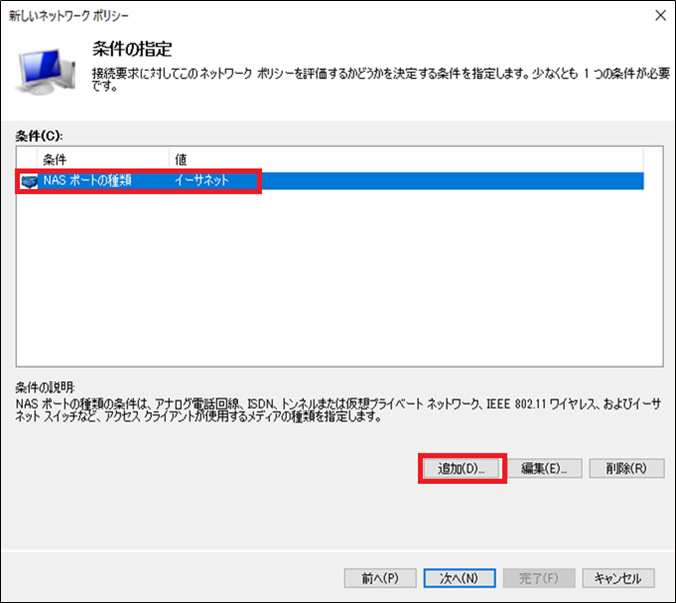

「NASポートの種類」が追加されている事を確認してまた「追加(D)」をクリックします。

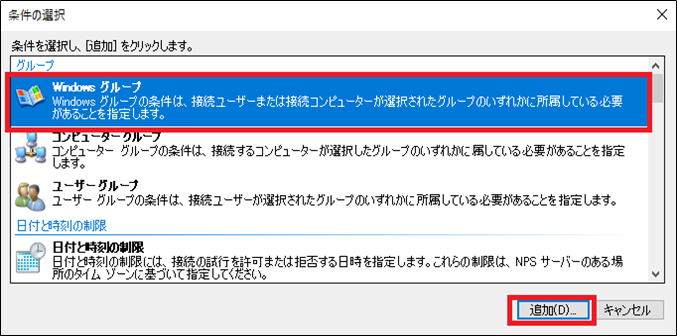

1-2.条件の設定(Windowsグループ)

「Windowsグループ」を選択して「追加(D)」をクリックします。

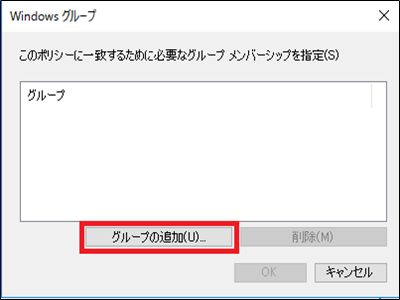

「グループの追加(U)」をクリックします。

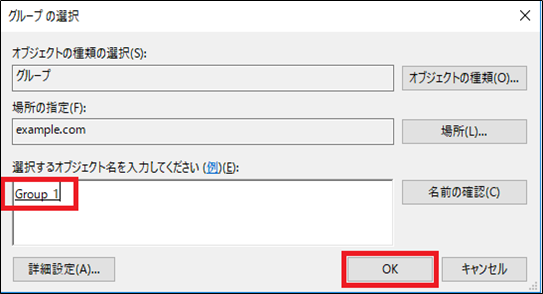

選択するオブジェクト名を「Active Directory ユーザとコンピュータ」で作成した「Group_1」と入力して「OK」をクリックします。

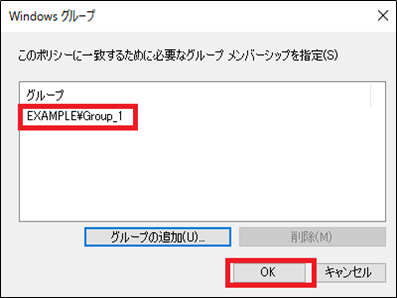

グループが追加されている事を確認して「OK」をクリックします。

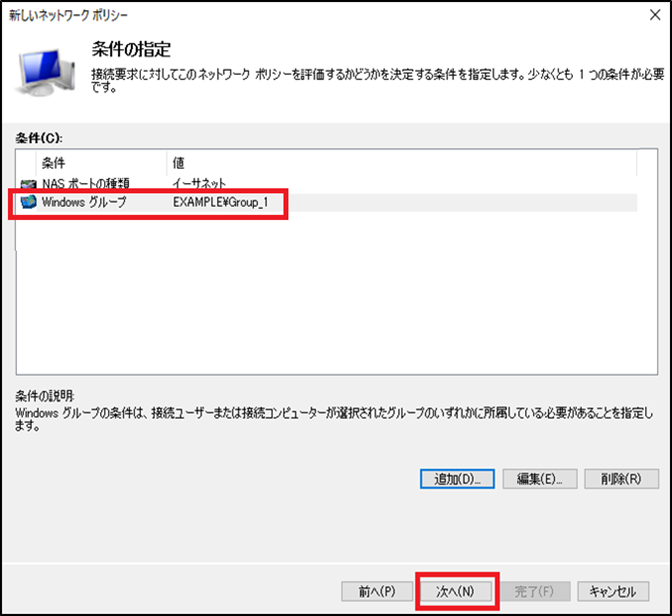

「Windowsグループ」が追加されている事を確認して「次へ(N)」をクリックします。

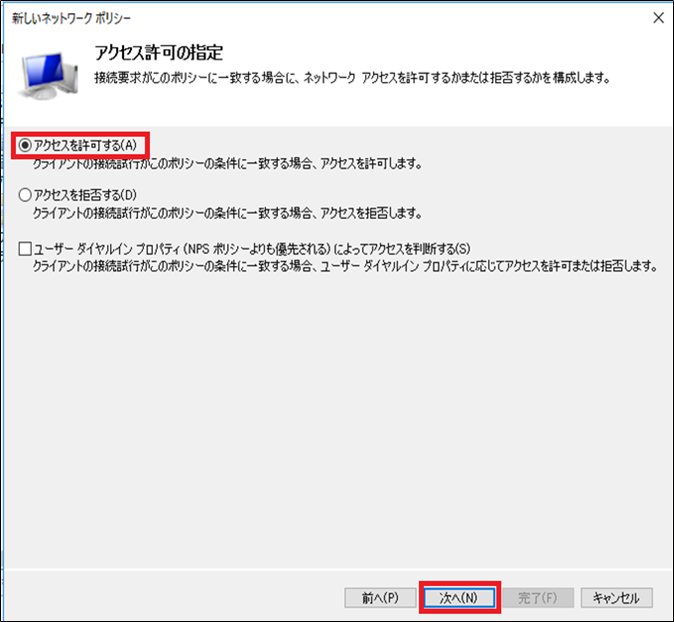

「アクセスを許可する(A)」を選択して「次へ(N)」をクリックします。

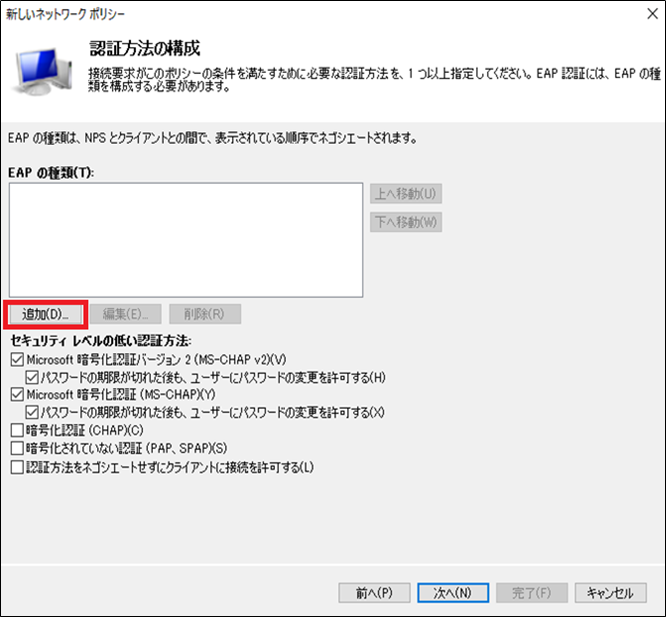

2、認証方法の設定

「EAPの種類(T)」で「追加(D)」をクリックします。

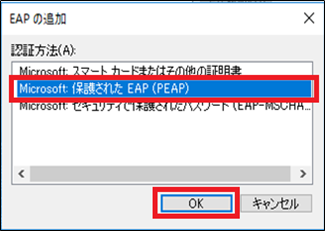

「Microsoft 保護されたEAP(PEAP)」を選択して「OK」をクリックします。

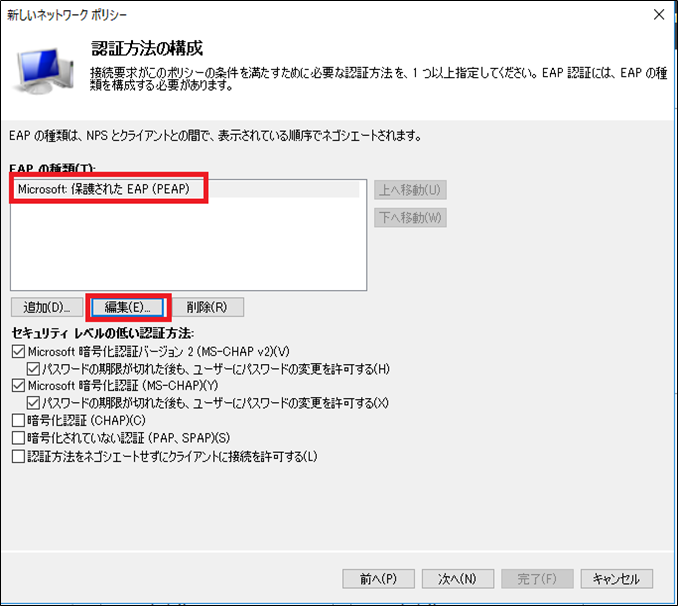

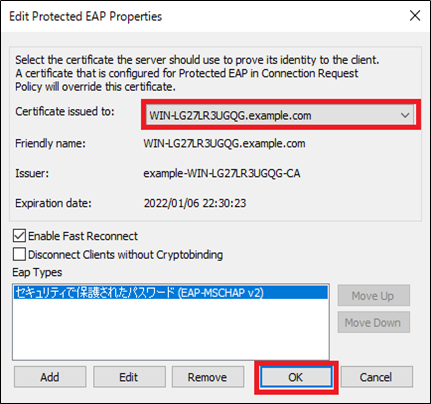

「Microsoft 保護されたEAP(PEAP)」が追加されている事を確認して「編集(E)」をクリックします。

ADの「Active Directory 証明書サービス」で設定した証明書が設定されている事を確認して「OK」をクリックします。ない場合は「Active Directory 証明書サービス」の設定を行ってください。

「Active Directory 証明書サービス」の設定が不明な方は下記からどうぞ!

「Active Directory 証明書サービス」の設定はこちら

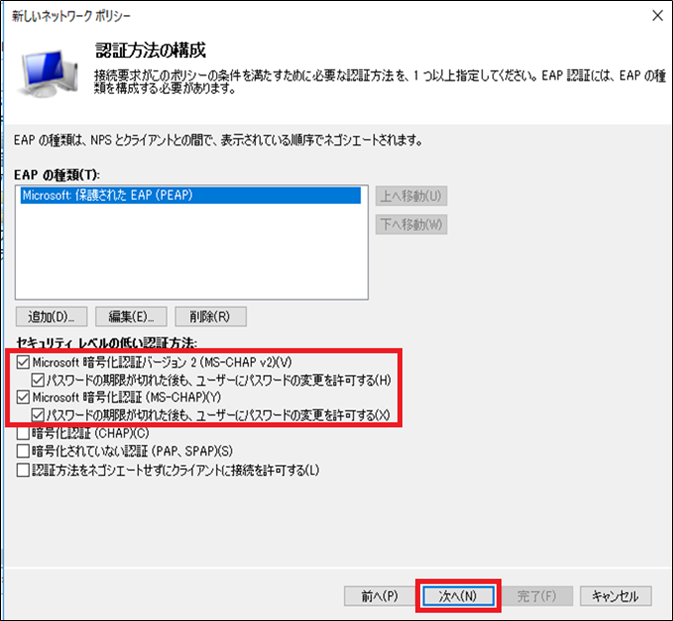

・Microsoft」 暗号化認証バージョン 2 (MS-CHAP v2)(V)

・パスワードの期限が切れた後も、ユーザーにパスワードの変更を許可する(H)

・Microsoft」 暗号化認証(MS-CHAP)(Y)

・パスワードの期限が切れた後も、ユーザーにパスワードの変更を許可する(X)

上記4つの項目にチェックを入れて「次へ(N)」をクリックします。

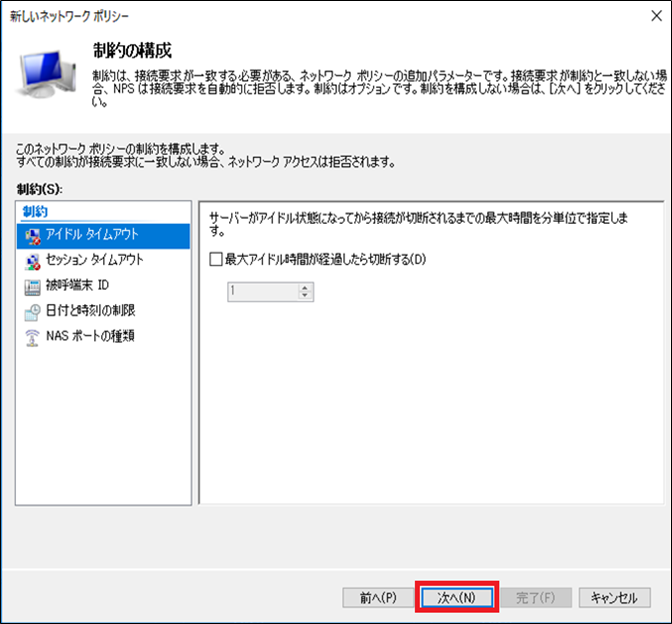

「次へ(N)」をクリックします。

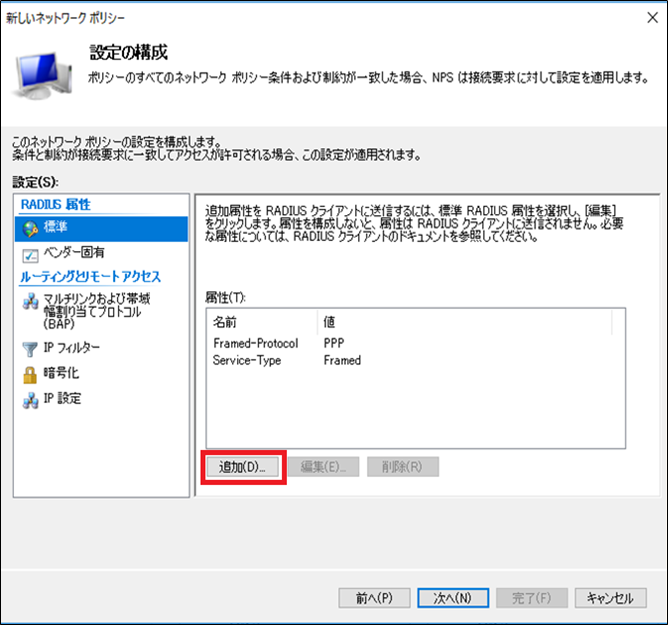

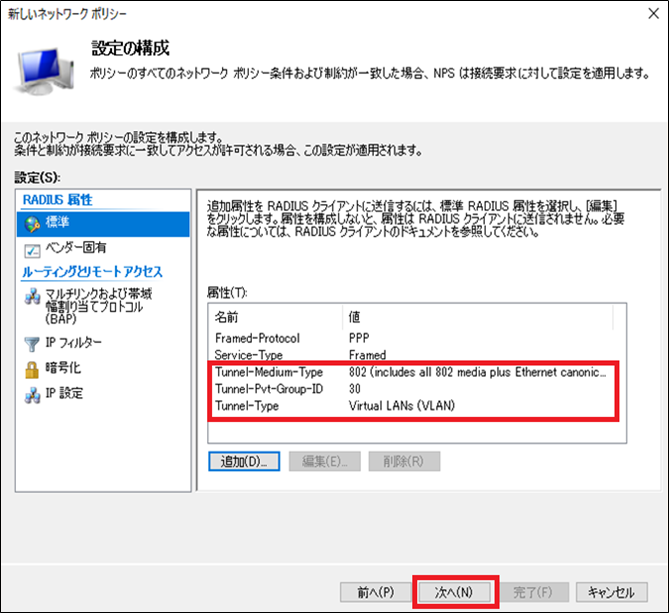

3、設定の構成

設定の構成は下記の3つを設定します

- Tunnel-Medium-Type (802.1xを設定)

- Tunnel-Pvt-Group-ID (スイッチに設定されるvlan番号を設定)

- Tunnel-Type(Virtual LANを設定)

3-1 設定の構成(Tunnel-Medium-Type)

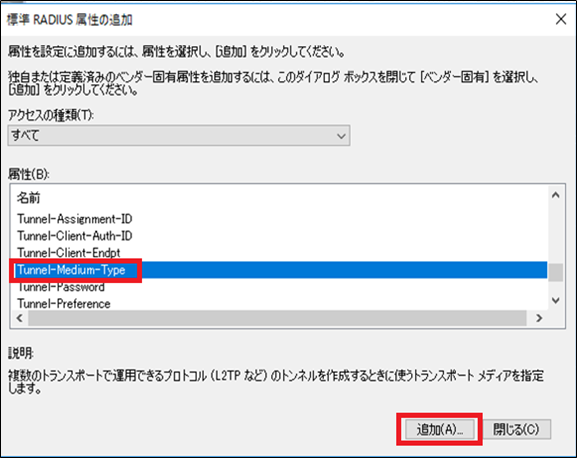

「追加(D)」をクリックします。

「Tunnel-Medium-Type」を選択して「追加(A)」をクリックします。

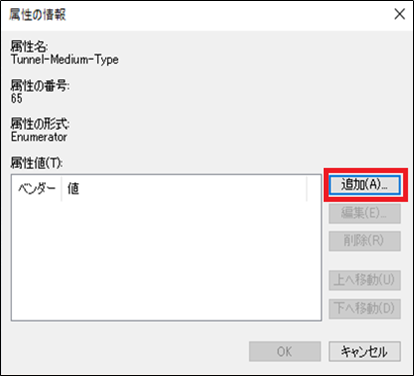

「追加(A)」をクリックします。

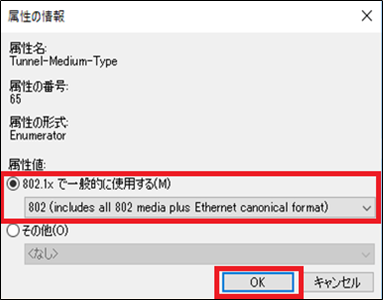

属性値:に「802.1xで一般的に使用する(M)」にチェックをいれて「802 (includes all 802 media plus Ethernet canonical format)」が選択されている事を確認して「OK」をクリックします。

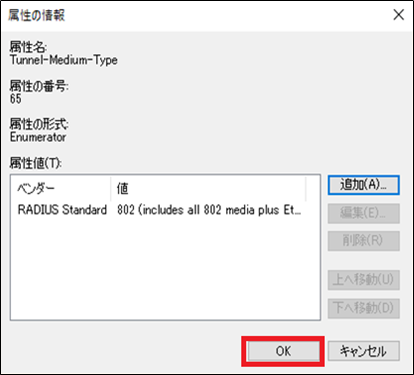

「RADIUS Standard」が存在する事を確認して「OK」をクリックします。

3-2 設定の構成(Tunnel-Pvt-Group-ID)

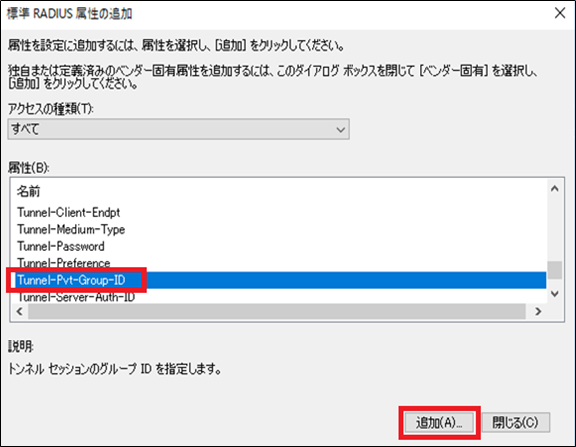

「Tunnel-Pvt-Group-ID」を選択して「追加(A)」をクリックします。

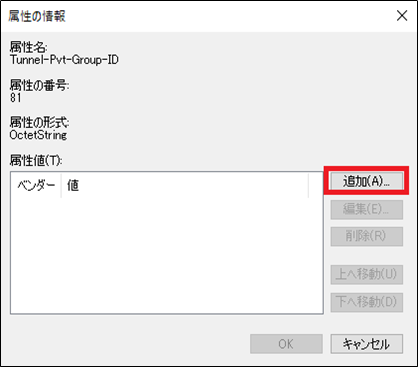

「追加(A)」をクリックします。

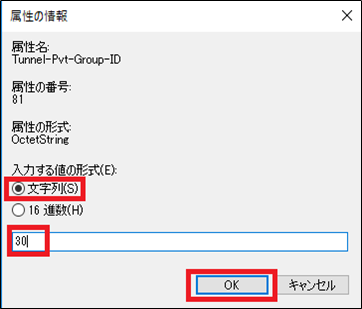

入力する値の形式(E)で「文字列(S)」を選択して承認が通った時にスイッチのポートに設定したいvlanの値を入力し「OK」をクリックします。今回私の環境ではvlan30を設定したいので「30」を入力します。

この値は自身の環境に合わせて設定してください。

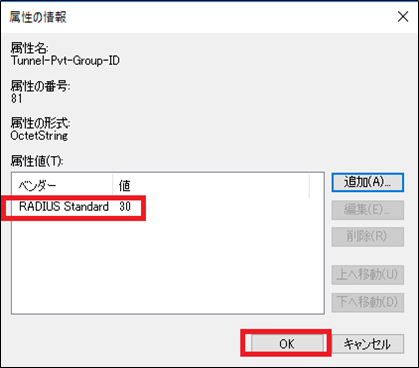

「RADIUS Standard」が存在する事を確認して「OK」をクリックします。

3-3 設定の構成(Tunnel-Type)

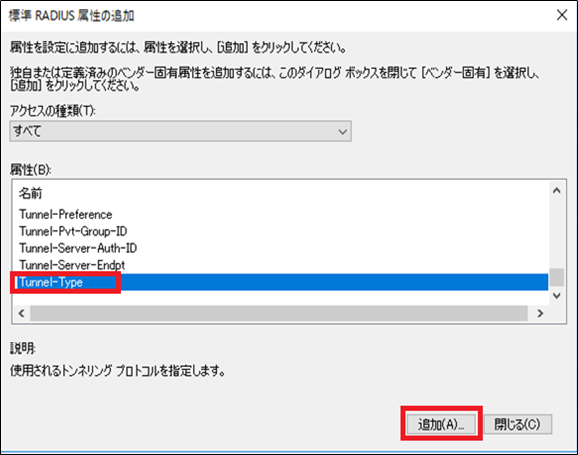

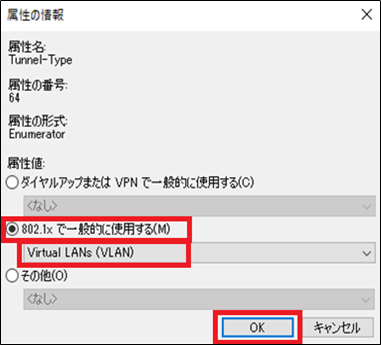

「「Tunnel-Type」を選択して「追加(A)」をクリックします。

「802.1xで一般的に使用する(M)」にチェックを入れて「Virtual LANs (VLAN)」が選択されている事を確認して「OK」をクリックします。

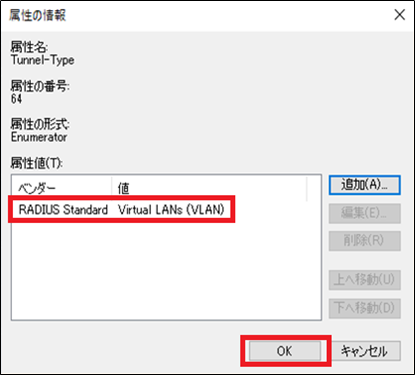

「RADIUS Standard」が存在する事を確認して「OK」をクリックします。

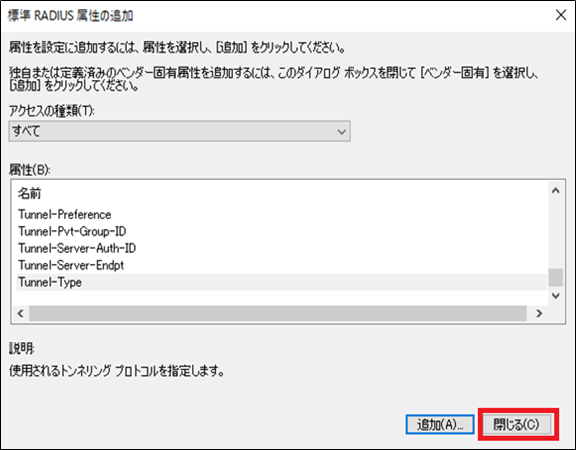

「閉じる(C)」をクリックします。

設定した3つの項目が存在する事を確認して「次へ(N)」をクリックします。

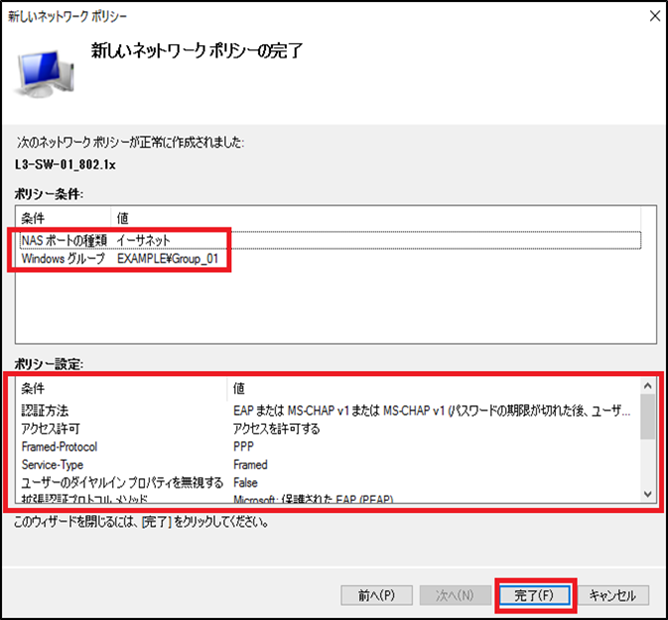

「ポリシーの条件」「ポリシーの設定」を確認して問題なければ「完了(F)」をクリックします。

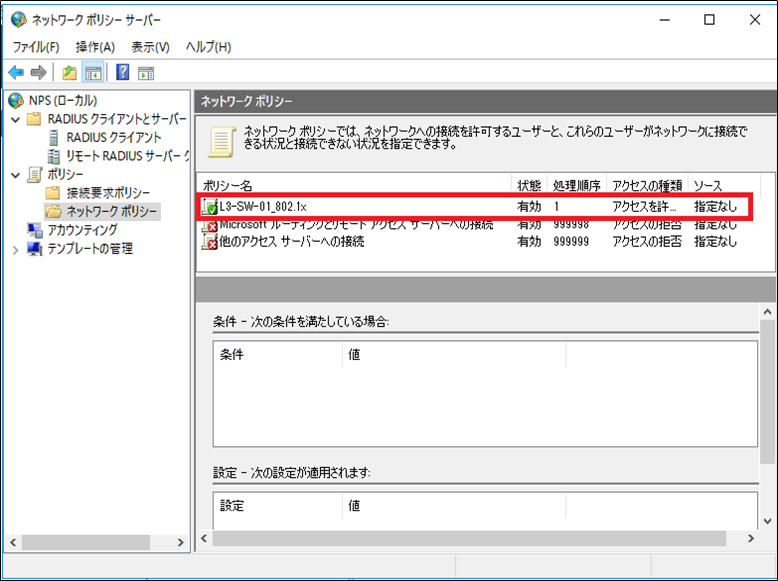

ネットワークポリシーサーバーにポリシーが追加されている事を確認する。今回追加したポリシーが一番上にある事も確認しておきます。

これでネットワークポリシーサーバーの設定は完了となります。

最後にエンジニアとして上を目指す為には

エンジニアとして上を目指すのであれば、学習し続ける事です。

資格など取得し、学んで行きましょう。そして転職して大きな会社に就職して、成功しましょう!